AWSサービスのIAMロールベースの認証の使用

AWS IAMロール認証を使用すると、Workatoが使用するためのAWSインスタンスに専用のロールを提供できます。専用のIAMプロファイルをプロビジョニングすることで、AWSインスタンスの所有者はAWSのセキュリティ資格情報を共有せずにWorkatoにAWSリソースへのアクセスを許可することができます。これにより、サードパーティのアプリケーション(たとえば、Workato)が許可された特定のAWSサービスとアクションへの制御されたアクセスを含む、アクセス許可の境界を維持するのに役立ちます。IAMロールベースの認証を使用して接続を構成する際、使用する外部IDはワークスペースレベルまたはプロジェクトレベルにスコープを設定することができます。

プロジェクトレベルで外部IDのスコープを設定することで、個々のプロジェクトに対してより詳細なAWSリソースへのアクセスを許可することができます。たとえば、「DevOps」プロジェクトのみにAmazon SQSへのアクセスを許可し、ワークスペース内のすべてのプロジェクトからアクセスできないようにすることができます。

以下のAWSサービスとユニバーサルコネクタに対して、IAMロールベースの認証をサポートしています。

- Amazon Lex

- Amazon S3

- Amazon SES

- AWS Lambda

- AWS SQS

- AWS SNS

- Cloud Watch

- HTTPユニバーサルコネクタ

前提条件

以下が必要です。

- Amazon Web Services(AWS):

- IAM権限ポリシーの作成と変更を許可する権限

- IAMロールの作成と変更を許可する権限

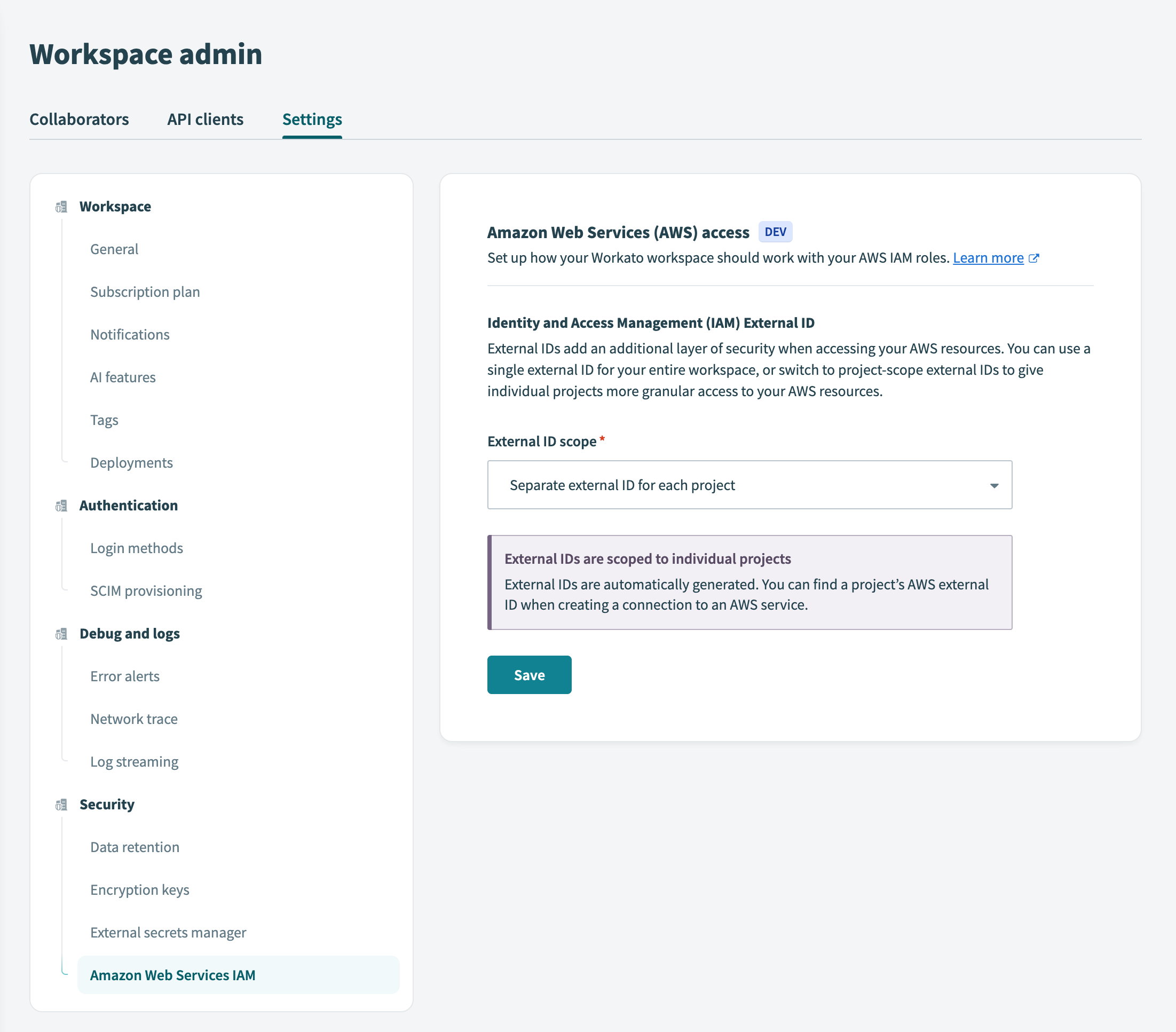

IAM外部IDのスコープを選択する

Workatoにログインし、設定 > 詳細設定に移動します。

外部IDのスコープドロップダウンメニューを使用して、プロジェクトごとに個別の外部IDまたはワークスペースごとに単一の外部IDを選択します。

外部スコープ

外部スコープ

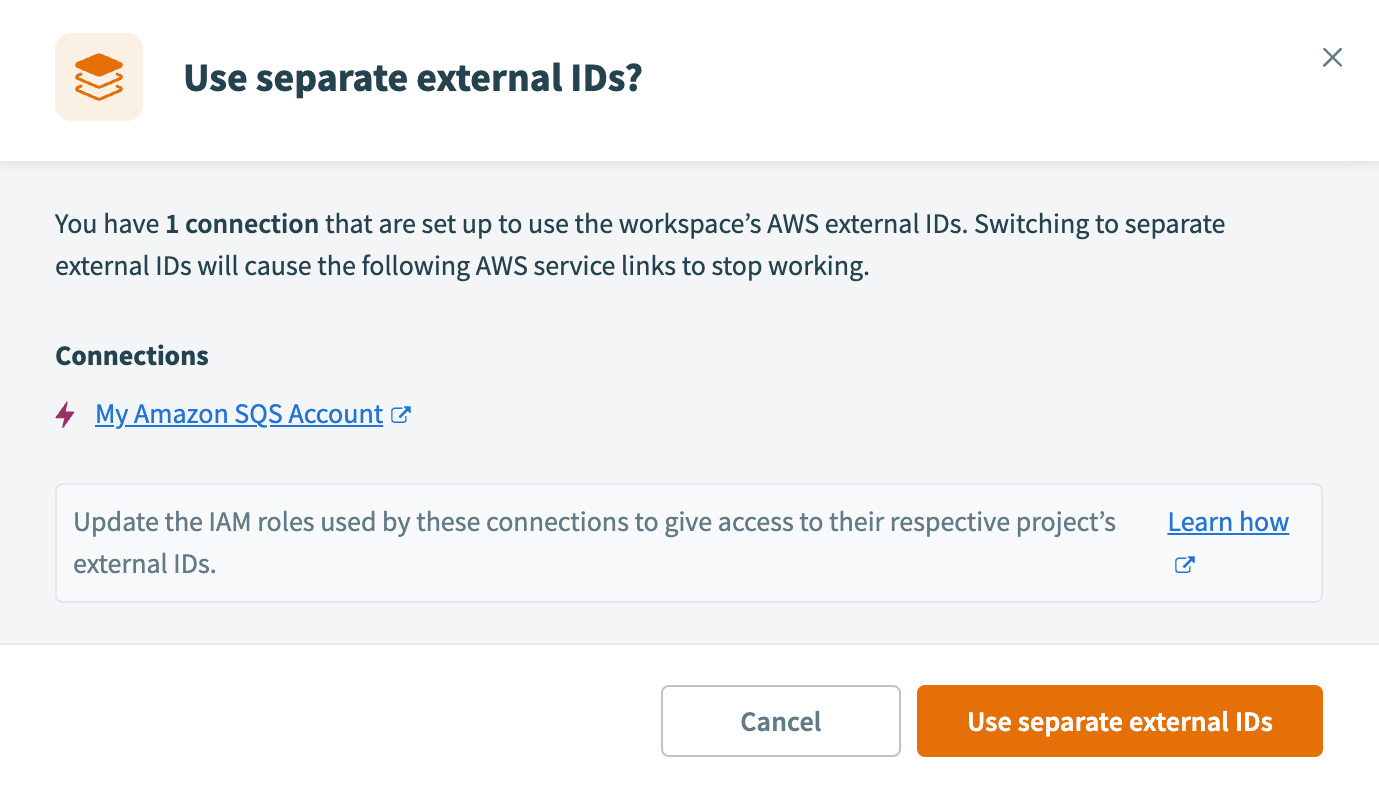

ワークスペースの外部IDを使用する既存の接続資格情報がある場合、WorkatoはIAMロールを更新する必要があるアクティブな接続のリストを表示して選択を確認します。逆に、複数のプロジェクトレベルの外部IDからワークスペースの単一の外部IDに切り替える場合も同様です。

外部IDの選択を確認

外部IDの選択を確認

個別の外部IDを使用または単一の外部IDを使用を選択して、選択を確認します。

IAMロールの作成

IAMロールを作成するには、次の手順を実行します。

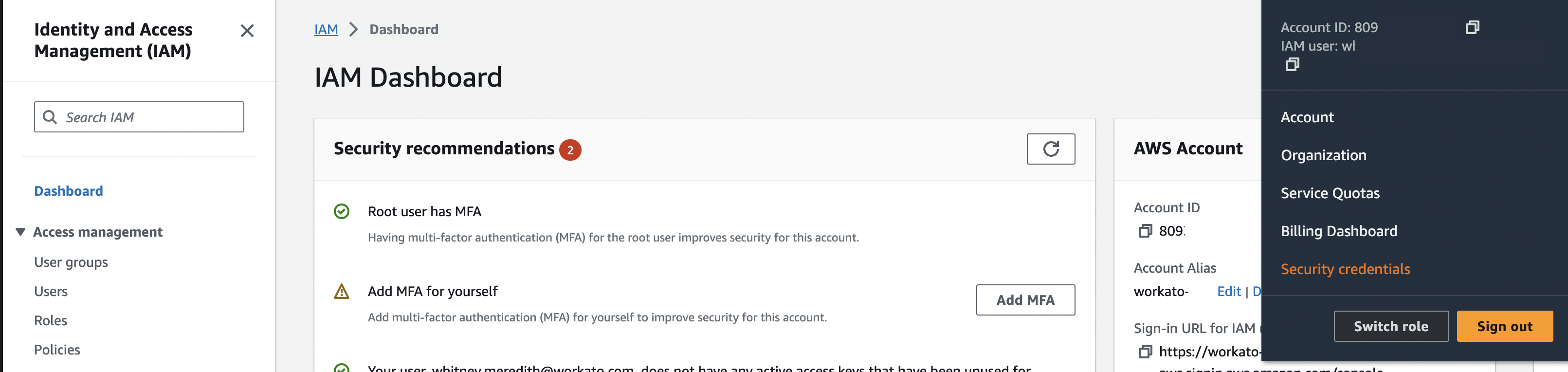

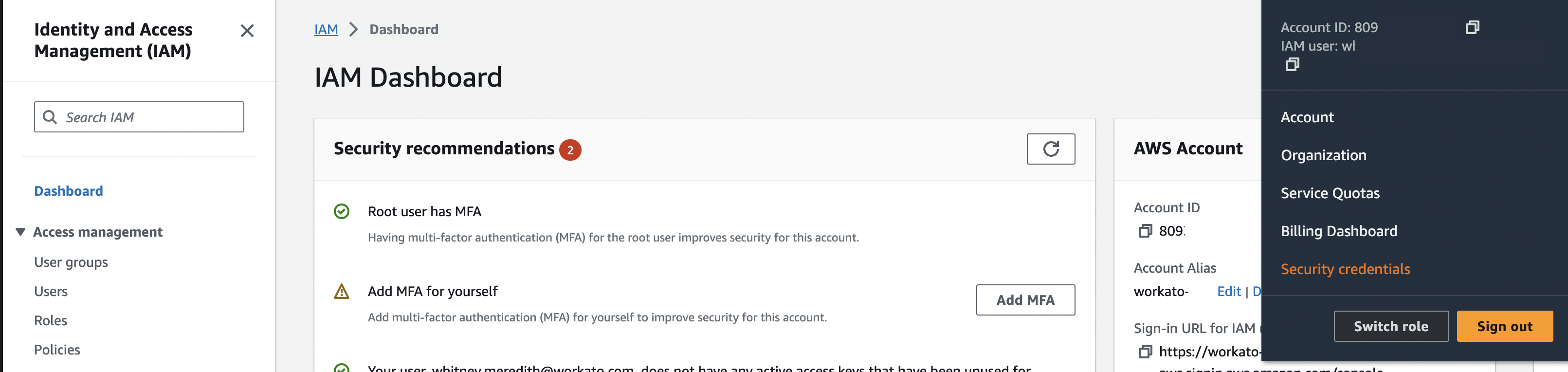

AWSコンソールに移動し、セキュリティ資格情報を選択します。

セキュリティ資格情報

セキュリティ資格情報

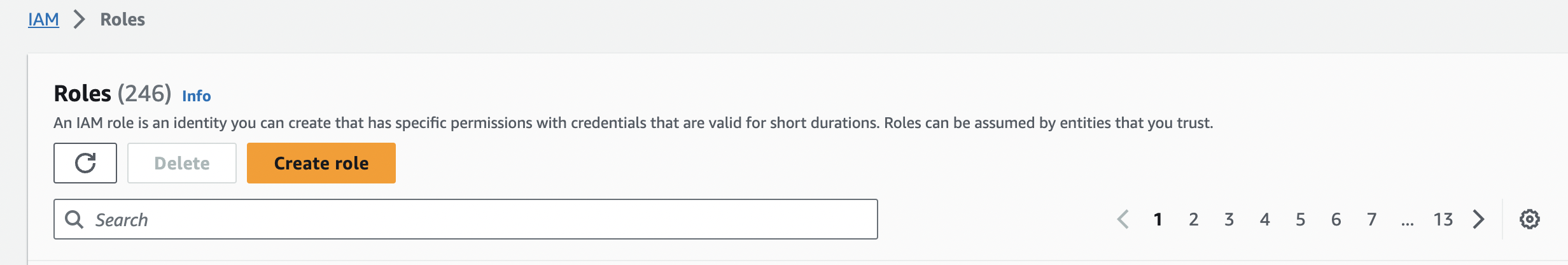

ロール > ロールの作成を選択します。

ロールの作成

ロールの作成

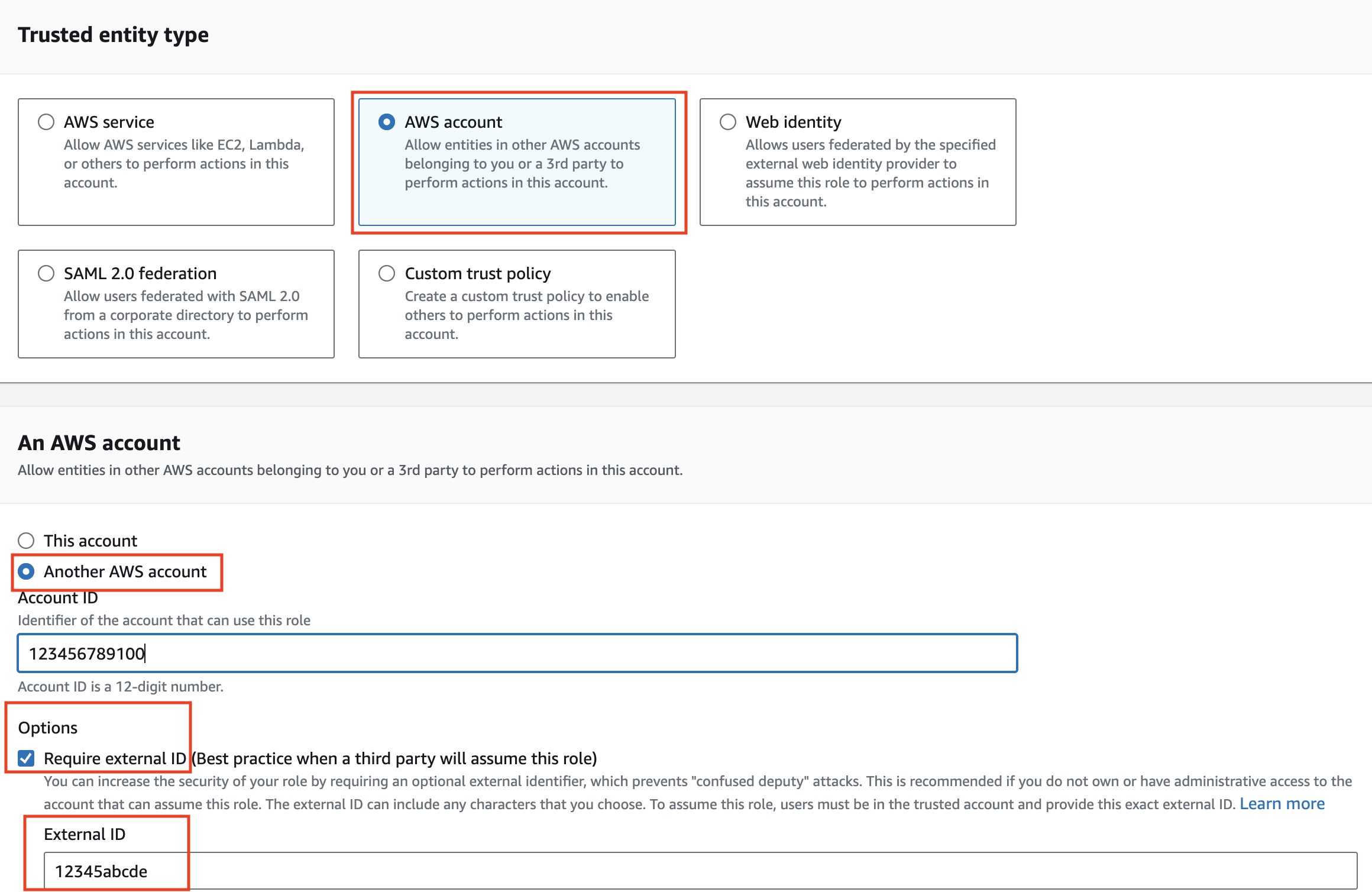

信頼されたエンティティのタイプでAWSアカウントを選択します。

別のAWSアカウントを選択し、アカウントID(たとえば353360065216)を入力します。

外部IDが必要のチェックボックスを選択し、Workatoが生成した外部IDを入力します。

- 各Workatoユーザーには固有の外部IDがあります(たとえば、

workato-user-84762)。AWSをWorkatoで使用する方法をより詳細に制御する場合は、外部IDのスコープをプロジェクトレベルに変更することで接続を構成することもできます。詳細については、シークレット管理を参照してください。

AmazonアカウントID

AmazonアカウントID

Workatoの外部IDを見つける

Workatoで外部IDを見つけるには: アカウントにログイン > 設定 > 詳細設定を選択します。

ワークスペースレベルからプロジェクトレベルまたはその逆に外部IDのスコープを切り替えた場合、WorkatoのAWS接続が有効になるためには、ロールの外部IDを更新する必要があります。これは、「信頼関係」を選択し、受け入れられる外部IDの値を変更することで行うことができます。たとえば、外部IDの値をworkato_iam_external_id_12345からプロジェクトレベルのスコープの外部ID(たとえばworkato_iam_external_id_12345_6789)に置き換えることができます。

Workatoがアカウントで自動ワークフローを実行するための適切な権限を選択します。

IAMロールの名前と説明を入力します。

- Workatoは、IAMロールの名前については、以下を推奨します。

IAMロールの作成

AWSコンソールに移動し、IAMコンソールを開きます。

アクセス管理 > ポリシーを選択します。

ポリシーの作成をクリックします。

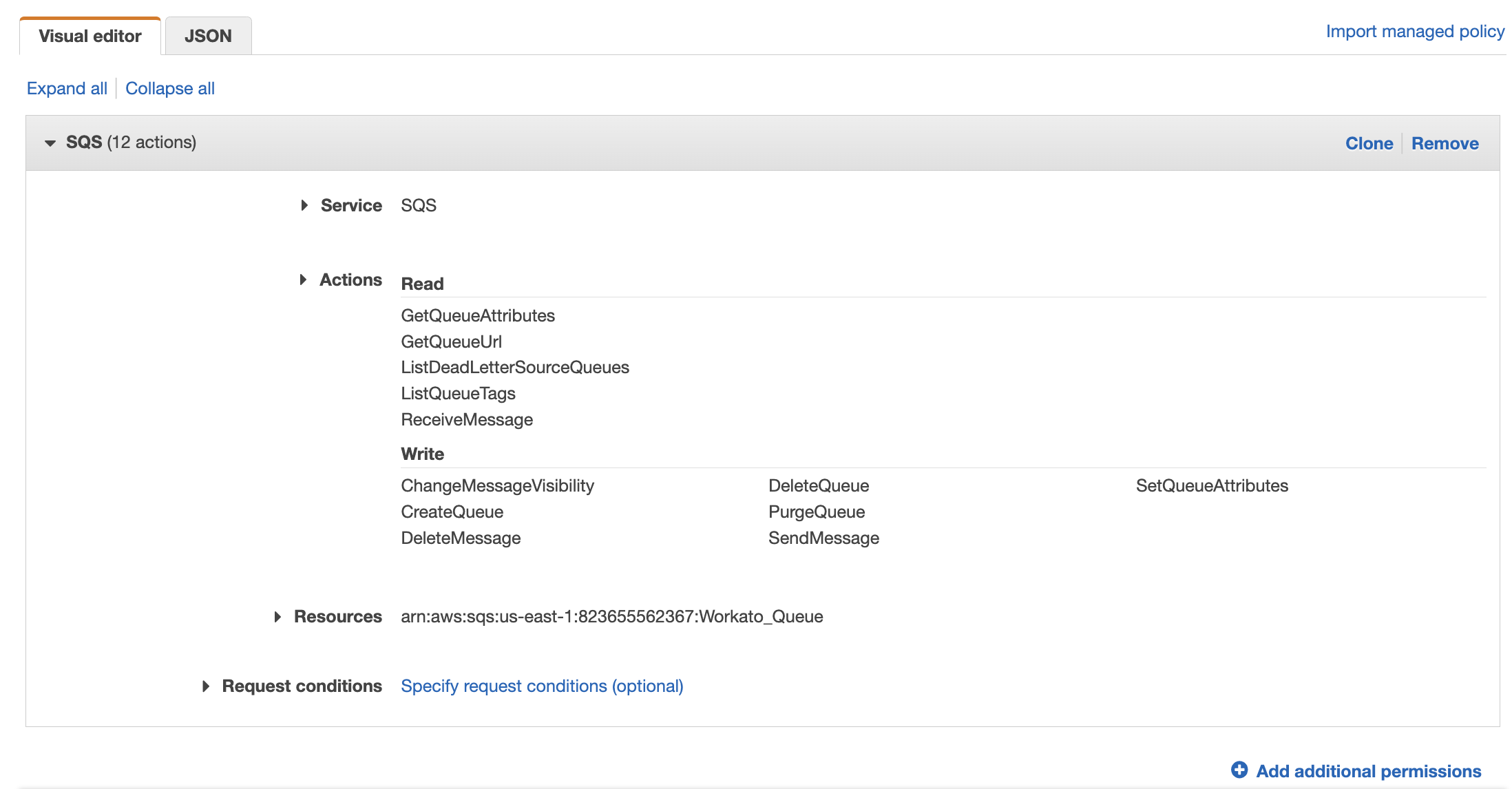

Workatoがアクセスを許可する予定のAWSサービスを見つけて選択します。

アクションフィールドで必要な権限を選択します。

ロールにアクセスを許可するリソースを指定します。

ベストプラクティス

Workatoでは、特定のリソースへのアクセスを許可することをお勧めします。最小限の権限を付与するために条件キーを使用する方法については、Amazonのドキュメントを参照してください。

以下のようなページが表示されます。

次へをクリックし、ポリシーの確認ページに進みます。

ポリシーの名前を入力します。

完了したら、ポリシーの作成をクリックします。

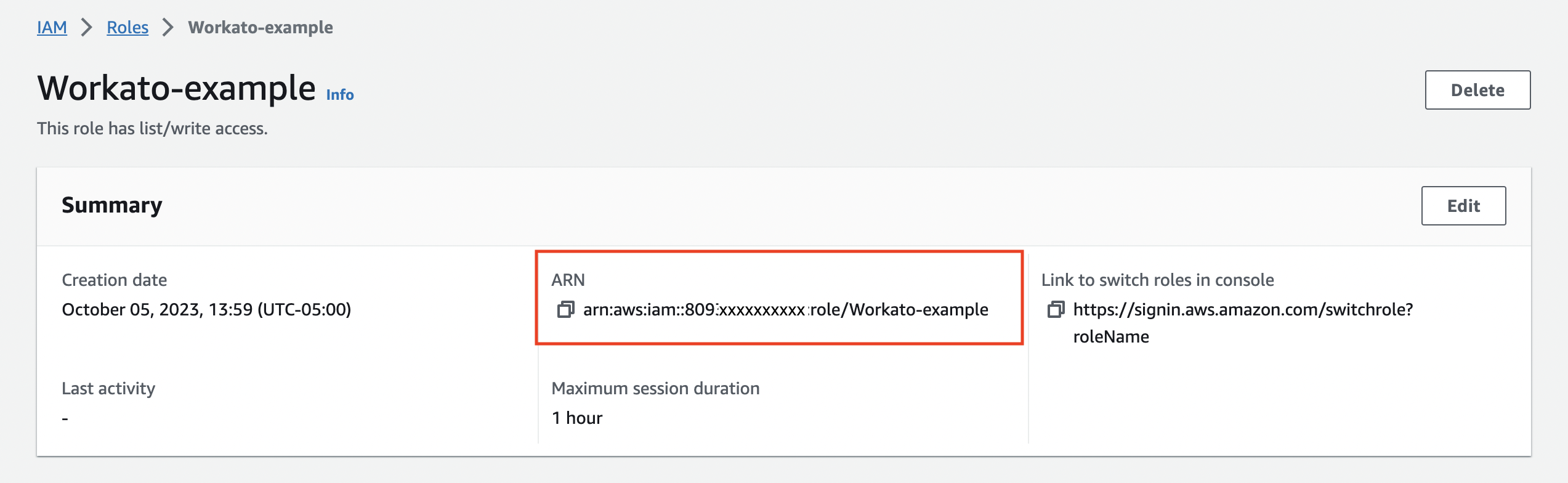

IAMロールのARNを取得する

接続設定に必要なロールARNを取得するには:

AWSコンソール > マイセキュリティ資格情報 > ロールに移動します。

セキュリティ資格情報

セキュリティ資格情報

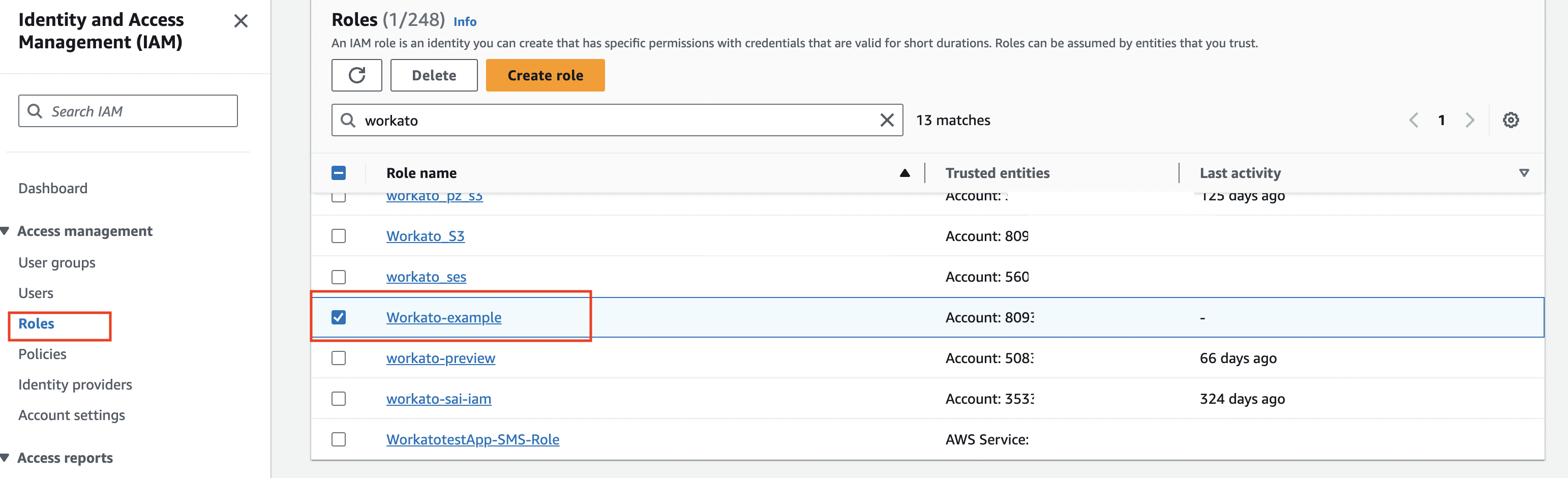

検索ボックスを使用して、接続に使用するIAMロールのARNを見つけ、ロールを選択して概要を表示します。

IAMロールの選択

IAMロールの選択

ロールARNをコピーします。これをWorkatoでAmazon接続を作成する際に使用する必要があります。

ロールARNのコピー

ロールARNのコピー

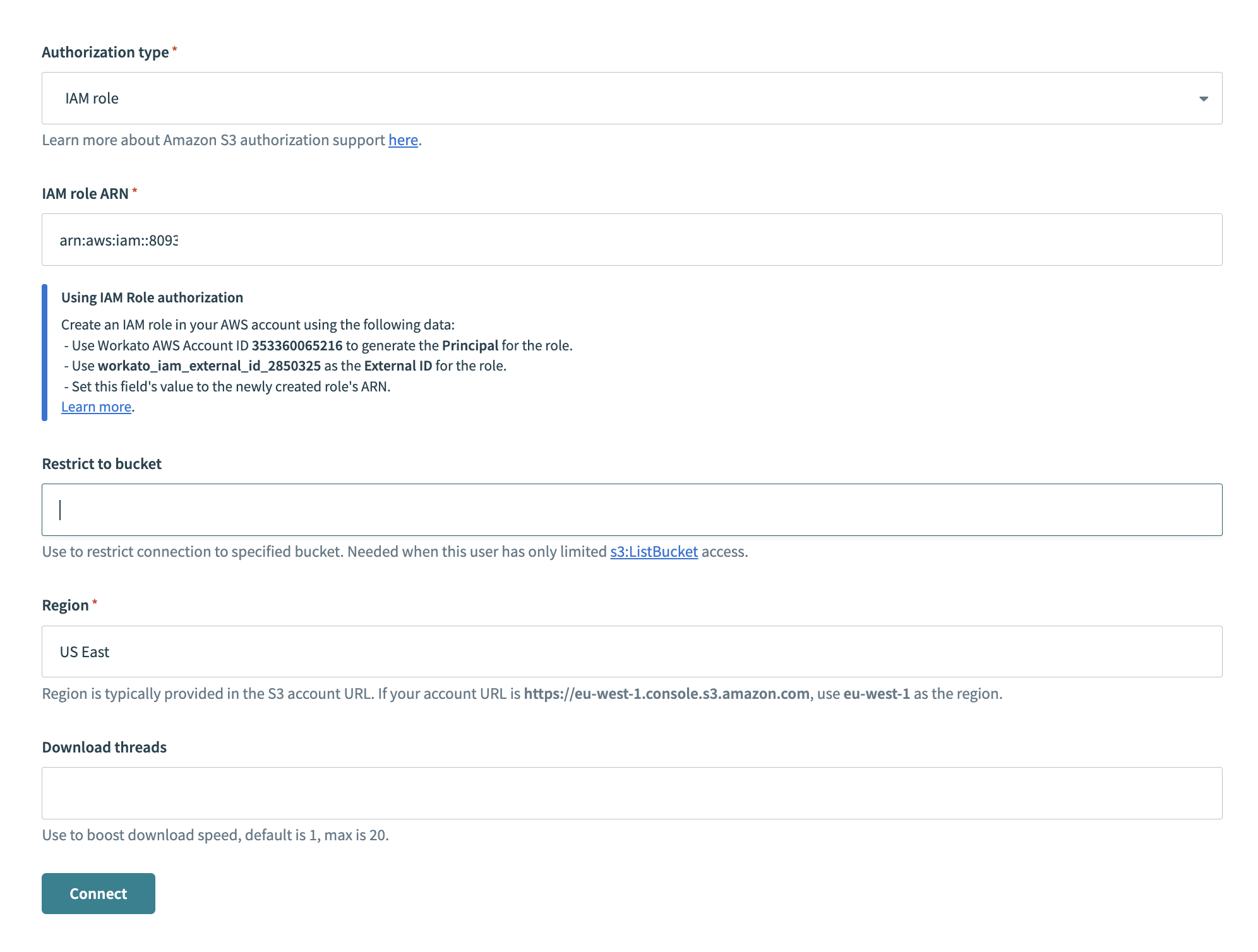

WorkatoにロールARNを追加する

Workatoアカウントにログインし、アセットメニューの下にある接続をクリックします。

認証タイプのドロップダウンメニューからIAMロールを選択します。

IAMロールARNフィールドにARNの値を貼り付け、AWSサービスの他の必要なフィールド(例: リージョン)を入力します。

接続をクリックします。

Last updated: