# GitHubシークレットスキャン

2023年5月中旬から、Workato Developer APIクライアントトークンはGithubシークレットスキャン (opens new window)と統合され、APIトークンが公開されたGithubリポジトリの平文で見つかった場合に追加のセキュリティレイヤーを提供できるようになりました。

これらのトークンが見つかった場合、Workatoは以下の手順を実行します:

- 開発者APIトークンを無効化し、不正なアクセスを防止します。

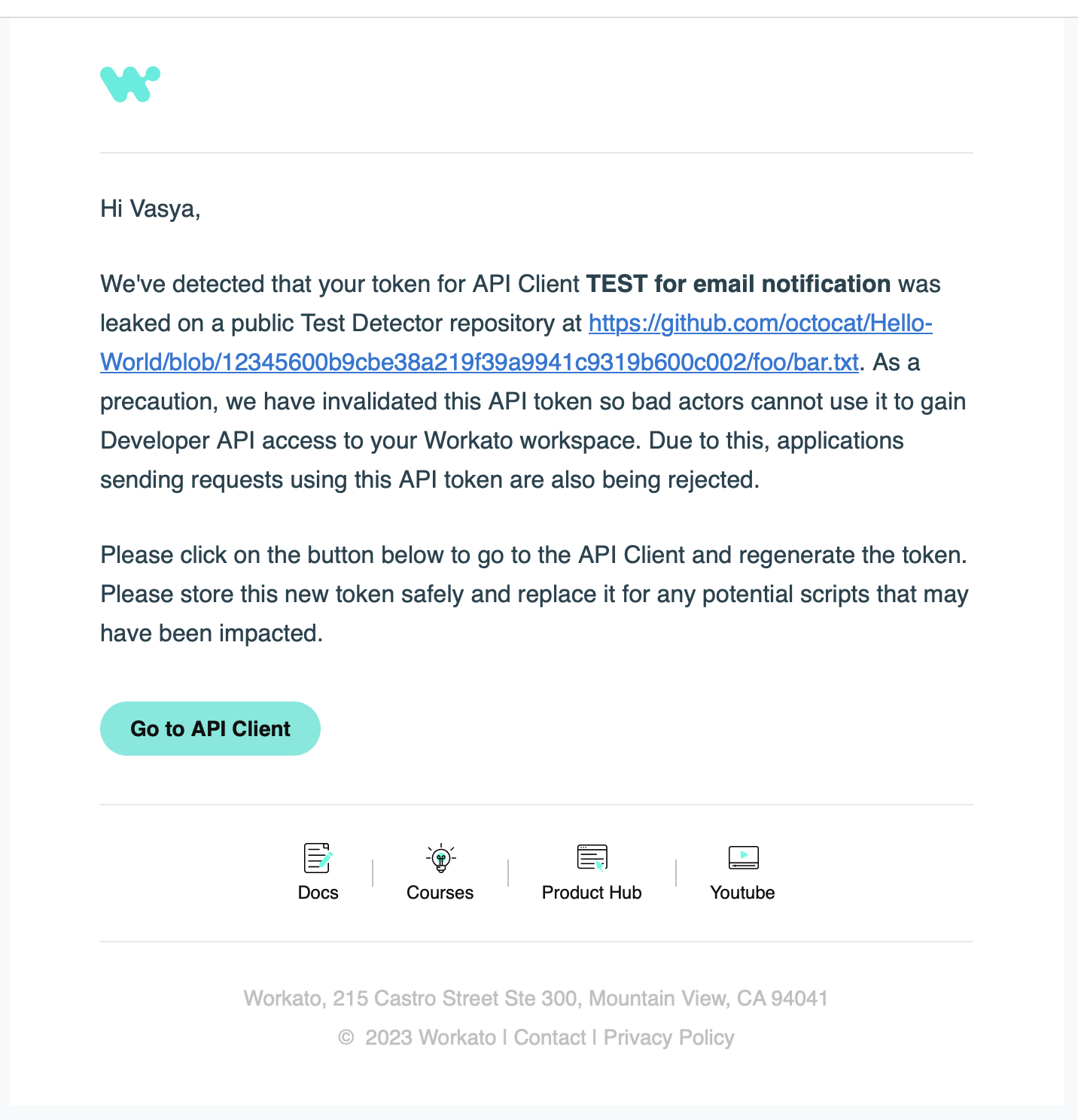

- リークしたトークンに関する情報を含む電子メールをワークスペースの管理者に送信し、リークしたトークンからの回復方法を提供します。

リークしたトークンのメール

リークしたトークンのメール

TIP

トークンが漏洩した場合、関係者に通知するためにワークスペースの管理者を電子メール通知リストに追加することを忘れないでください。これは、ワークスペースの管理者としてログインした状態でワークスペースの設定 (opens new window)に移動して行うことができます。

- Workato UIでAPIクライアントを漏洩したとマークします。

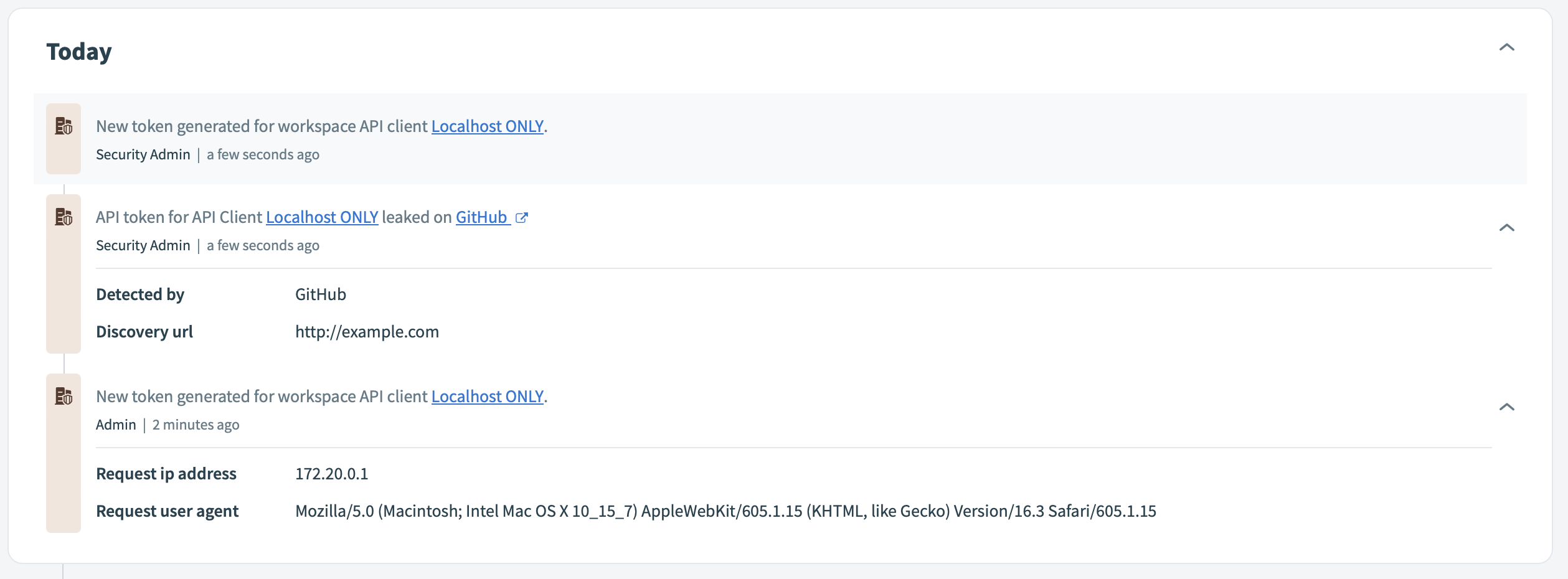

- APIトークンが漏洩したことを示す監査ログイベントを追加します。

リークしたトークンの監査イベント

リークしたトークンの監査イベント

# なぜトークンをすぐに無効化するのですか?

人為的なミスは、悪意のある者がアカウントにアクセスする最も一般的な方法の1つです。多くの悪意のある者がGithubの公開リポジトリ上でクローラーを利用して漏洩したトークンを見つけることがわかっており、Workatoワークスペースを保護するために重要な役割を果たしています。

このプロセスは、GitLab (opens new window)、Okta (opens new window)などのツールが提案する多くのベストプラクティスとも一致しています!

Last updated: 2024/2/13 16:59:53